隨著信息技術的飛速發展,網絡安全已成為企業和個人不可忽視的重要議題。網絡技術服務作為支撐現代業務運營的核心,其安全性直接關系到數據隱私、系統穩定性和用戶信任。

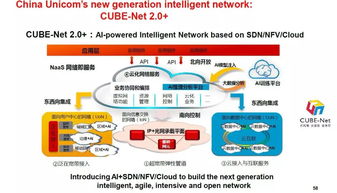

網絡安全涉及多個層面,包括防火墻、入侵檢測系統、加密技術和身份驗證機制等。網絡技術服務提供商通過部署這些技術,幫助客戶構建防御體系,抵御惡意攻擊和數據泄露風險。例如,云服務商采用分布式防護策略,確保用戶數據在傳輸和存儲過程中的機密性與完整性。

網絡安全挑戰日益復雜。網絡攻擊手段不斷升級,如釣魚攻擊、勒索軟件和DDoS攻擊等,對網絡技術服務提出了更高要求。因此,服務提供商需持續更新安全協議,加強員工培訓,并采用人工智能技術進行實時威脅監測與響應。

合規性也是網絡安全的重要組成部分。各國法規如GDPR和中國的網絡安全法,要求網絡技術服務必須符合數據保護標準。企業應選擇具備認證資質的服務商,以降低法律風險。

網絡安全與網絡技術服務相輔相成。通過技術創新和嚴格管理,我們能在享受數字化便利的同時,構建一個更安全的網絡環境。